Построение

перспективных интеллектуальных комплексов защиты информационных ресурсов в

автоматизированных системах на основе нейросетевых технологий.

Трегубов Александр Георгиевич,

соискатель, заместитель начальника кафедры

Краснодарского Высшего Военного Училища им. Генерала армии С. М. Штеменко.

Симаков С. В.

Актуальность проблемы защиты

автоматизированных систем определяется всевозрастающей ролью информационной

сферы, которая на современном этапе является системообразующим фактором жизни общества

и активно влияет на состояние политической, экономической, оборонной и других

составляющих национальной безопасности Российской Федерации. Национальная

безопасность Российской Федерации существенным образом зависит от обеспечения

информационной безопасности, и в ходе технического прогресса эта зависимость

будет возрастать [1].

Одной из составляющих национальных интересов Российской Федерации в информационной сфере является защита информационных ресурсов от несанкционированного доступа, обеспечение безопасности информационных и телекоммуникационных систем, как уже развернутых, так и создаваемых на территории России.

Информация,

содержащаяся в системах или продуктах информационных технологий, является критическим

ресурсом, позволяющим организациям успешно решать свои задачи. Кроме того,

частные лица вправе ожидать, что их персональная информация, будучи размещенной в продуктах или системах информационных

технологий, останется конфиденциальной, доступной им по мере необходимости и не

сможет быть подвергнута несанкционированной модификации. При выполнении

продуктами или системами информационных технологий их функций, следует

осуществлять надлежащий контроль информации, что обеспечило бы ее защиту от

опасностей типа нежелательного или неоправданного распространения, изменения

или потери [2].

Одним из средств реализации

современных информационных технологий является автоматизированная система. Современные

автоматизированные системы в значительной степени определяют эффективность

управления жизнедеятельностью предприятий и учреждений всех сфер деятельности

и, следовательно, являются наиболее вероятными объектами для информационных

атак (информационного воздействия).

Сосредоточение в элементах автоматизированных

систем больших объемов конфиденциальной информации, обрабатываемой в режимах

разделения времени и одновременного дистанционного обслуживания большого числа

пользователей, ставит проблему защиты информации в них наиболее остро и, как

часть этой проблемы, задачу определения степени ее секретности.

Методы и реализующие их средства защиты

информации требуют значительных дополнительных ресурсов, что существенно

увеличивает стоимость автоматизированной системы в целом. Причем, требуемая

эффективность средств защиты ставится в прямую зависимость от важности

информации. Одним из критериев ее определяющих является степень секретности [3].

Необходимый уровень обеспечения

безопасности информации в автоматизированных системах достигается

использованием комплекса программных и аппаратных средств защиты,

обеспечивающих выполнение специальных процедур, среди которых важное место занимает

процедура определения степени секретности сведений, обрабатываемых в автоматизированной

системе.

На объектах вычислительной техники, предназначенных

для разработки, хранения, поиска и выдачи документов различной формы, степень секретности

сведений и гриф секретности носителей этих сведений определяется исполнителями

заранее. Установленная таким образом степень секретности сопровождает эти сведения

на всех этапах траектории их прохождения. В автоматизированных системах, при

использовании информационного ресурса, «исполнителем» является аппаратно-программное

средство, порождающее на основе накопленных данных (по запросам пользователей)

новые документы. Вследствие этого возникает необходимость создания систем анализа

информационных потоков, упрощающих процессы определения степени секретности

сведений, обрабатываемых с помощью программно-аппаратных средств автоматизированной

системы.

При организации защиты информации основным

объектом защиты являются интегрированные базы данных, содержащие большие объемы

сведений составляющих государственную тайну и обслуживающие различные категории

пользователей. Порядок обращения с промежуточными носителями зависит от степени

секретности совокупно записанных на них сведений (данных). Следовательно,

эффективную систему защиты автоматизированной системы, с дифференцированным

подходом к выбору методов и средств защиты, можно создать путем автоматизации

определения степени секретности носителей сведений, с использованием современных

информационных технологий.

Необходимость повышения уровня

защищенности современных автоматизированных систем определяет потребность в

создании интеллектуальных подсистем, способных самостоятельно определять степень

секретности информационных потоков, циркулирующих в автоматизированных системах,

дифференцируя выбор методов и средств защиты, тем самым, совершенствуя систему

защиты информационных ресурсов (СЗИР).

В качестве основы перспективных СЗИР автоматизированных

систем предлагается использовать аппарат нейронных сетей, обладающие

способностью нелинейно анализировать информационные потоки автоматизированных

систем в режиме реального времени.

В работе [4] предложен нейросетевой

алгоритм распознавания (классификации) потока сообщений по грифу, с помощью

метода, объединяющего способ метрической классификации и классификации по

принадлежности к области класса. Новизна предлагаемого алгоритма заключается в

том, что он реализует метод комбинированной классификации за счет эмерджентных

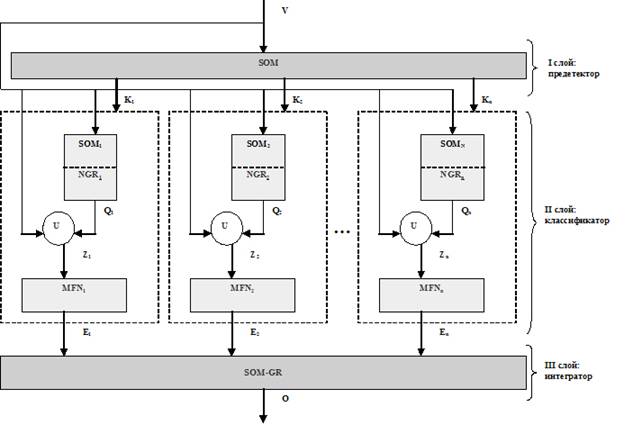

свойств нейросетевого классификатора потока (НСКП) (рис. 1).

Шаг 1. На вход НСКП подается входной

вектор характеристик грифов сообщений V.

Определяется нейрон-победитель K, в

соответствии, с номером которого возбуждается один из модулей второго слоя классификации.

Шаг 2. Сетью SomNgr

производится решение задачи классификация потока по признакам грифа с помощью

метрического метода, который относит

экземпляр к тому классу, расстояние, до центра которого меньше.

При этом слой Som разбивает входное пространство признаков на кластеры,

а слой Ngr

производит осмысление результатов классификации путем постановки в соответствие

номеру каждого узла Som номера фактического класса.

Рис. 1.

Архитектура НСКП.

V – входной вектор;

K – номер

класса, определяемого грифом сообщения;

Q – результат классификации нейросети SOM-NGR

Z – входной

вектор нейросети MFN, Z = V U Q;

E – результат классификации потока для блока;

O – окончательный результат классификации сообщений потока.

Шаг

3. Сетью Mfn

производится классификация потока сообщений по принадлежности к области класса,

если новый экземпляр попадает в области, где имеются экземпляр обучающей

выборки.

Если

же экземпляр находится вне областей, где имеются экземпляры обучающей выборки,

то Mfn применяет метрическую классификацию. Это становится

возможным благодаря тому, что свойства сети Mfn позволяют решать задачу классификации по

принадлежности экземпляра к области класса (фигуре, ограниченной некоторой

поверхностью, аппроксимирующей границу области класса по точечным данным

обучающей выборки) за счет построения разделяющих поверхностей в пространстве

признаков.

Кроме

того, способность MFN аппроксимировать многомерные функции, позволяет ей в ходе

обучения извлекать знания из исследуемой предметной области и, учитывая результат

классификации сети SOM-NGR, реализовывать комбинированный метод классификации.

Шаг

4. Результат комбинированной классификации E подается на вход SomGrb, выполняющей роль интегратора.

Использование

НС SomGrb делает метод комбинированной классификации нечувствительным

к корреляции отдельных классификаторов, что объясняется конкурирующим принципом

работы НС, и предотвращает пересечение кодов грифов потоков сообщений. Результатом

работы последнего слоя НСКП является вектор кода грифа потока O.

Предложенный в [4,5] научно-методический аппарат применения

нейроподобных интеллектуальных систем для моделирования сложных динамических

объектов в приложениях, связанных с анализом информационных потоков в автоматизированных

системах, повышает эффективность

подсистемы защиты информации, т.е. повышает точность определения

степени секретности носителя информации с одновременным уменьшением времени,

затраченном на определение грифа секретности данного носителя.

Описанный в [4,5] научно-методический аппарат, обеспечивает

работу нейросетевых систем анализа информационных потоков, с учетом дрейфа

характеристик пространства параметров и наличия нечеткости и неопределенности в

данных о динамической предметной области.

За счет применения алгоритма обучения с

предсказанием ошибки обобщения в [5] предложен

оригинальный метод структурно-параметрической адаптации нейросетевого анализатора

информационных потоков.

Предлагаемый научно-методический аппарат

по созданию и совершенствованию СЗИР автоматизированных систем на основе нейросетевого

метода позволяет получить ряд преимуществ:

возможность создания интеллектуальных

(динамически самосовершенствующихся) систем и комплексов защиты

автоматизированных систем, обладающих более широкими адаптивными возможностями,

в том числе по определению степени секретности информационных потоков, что

является особенно важным в условиях неопределенности циркулирующей в автоматизированных

системах информации;

возможность более точной настройки

топологической структуры нейросетевых элементов, к заданной предметной области,

что позволит снижать общую ресурсоемкость создаваемых СЗИР автоматизированных

систем при высоком уровне оперативности и достоверности решаемых задач;

возможность создания программных продуктов

и программно-аппаратных комплексов, основанных на использовании нейросетевых

технологий, не требуя при этом от конечного пользователя глубоких знаний о них.

Предлагаемый научно-методический

аппарат является перспективным направлением для создания систем,

предназначенных для анализа степеней секретности информационных потоков, нового

поколения и позволяют повысить общий дифференцированный показатель

эффективности системы защиты информационных ресурсов посредством оперативного и

достоверного определения степени секретности информационных потоков (документов),

циркулирующих в автоматизированных системах.

Литература.

1. Доктрина информационной безопасности

Российской Федерации. - от

09.09.2000 г.

2. Безопасность информационных технологий.

Критерии оценки безопасности информационных технологий. Руководящий документ Гостехкомиссии России от 19.06.02 г. № 187.

3. Закон Российской Федерации

№ 5485-1 от 21 июля 1993 г. «О государственной тайне».

4. Трегубов А.Г. Нейросетевой алгоритм

распознавания (классификации) потока сообщений. Всероссийская конференция «Информационная

безопасность России», ИНФОФОРУМ № 7, Москва, 2005 г, стр. 57-59.

5. Чернуха Ю.В.,

Симаков С.В., Трегубов А.Г. Интеллектуальная система распознавания электронных

документов на основе нейросетевого классификатора. Седьмой Международный симпозиум,

Москва

Поступила в редакцию 11 января