Применение

экспертных систем для решения задач мониторинга безопасности автоматизированных

систем

Андрианов Владимир Игоревич,

кандидат технических

наук, доцент Санкт-Петербургского государственного университета

телекоммуникаций им. проф. М.А. Бонч-Бруевича,

Андронов Алексей Викторович,

аспирант

Санкт-Петербургского государственного университета информационных технологий,

механики и оптики.

В

настоящее время известен ряд методов применения интеллектуальных средств в

информационных технологиях, основанных на принципе подобия реализуемых в них

функций аналогичным защитным механизмам биологических систем [1]. К наиболее популярным

интеллектуальным средствам относят основанные на правилах экспертные системы [2].

Достоинство

экспертных систем состоит в возможности описания опыта специалистов информационной

безопасности в виде доступной для анализа форме системы правил If (Условие)

– Then

(Следствие) или дерева решений, а процесс логического

вывода сходен с характером человеческих рассуждений.

Процесс

описания последовательности рассуждений правилами If (Условие)

– Then

(Следствие) реализован в цепочках прямых и обратных

рассуждений [3, 4].

В

первом случае в основу положен принцип готовности данных: если для части If (Условие) правил готовы все значения

посылок, то правило активируется и формируется заключение, содержащееся в части

Then (Следствие). Достоинством

данного подхода является потенциальная возможность распараллеливания поиска

готовых правил по всей базе знаний экспертной системы, а недостатком – затраты

вычислительных мощностей автоматизированных систем на обработку всех готовых

правил без учета их необходимости для решения конкретных задач.

Во

втором случае вначале ограничивается зона поиска готовых к обработке правил If (Условие)

– Then

(Следствие) путем распространения запросов, а затем

осуществляется обработка отобранного подмножества правил If (Условие)

– Then

(Следствие).

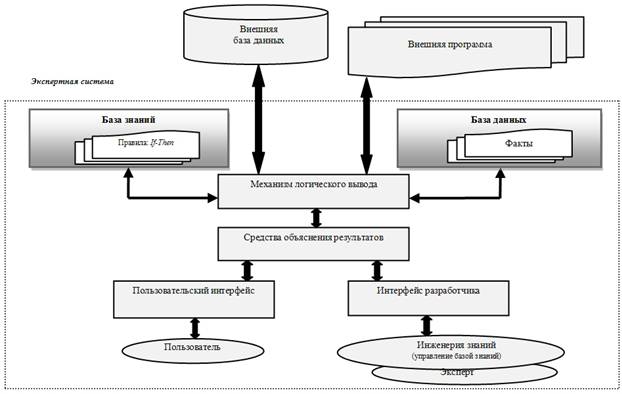

Основанная

на правилах экспертная система (рис. 1) состоит из: базы знаний, базы данных,

механизма логического вывода, средств объяснения результатов и пользовательского

интерфейса. Знания в экспертной системе организованы в виде иерархической системы

правил If

(Условие) – Then

(Следствие).

Рис. 1. Основанная

на правилах экспертная система.

Система

логического вывода осуществляет подстановку значений из базы данных в поля

посылок части If

(Условие) правил базы знаний и в случае заполнения полей

всех посылок активизирует готовые к обработке правила, формируя заключения в

соответствии с частью Then

(Следствие) правил. Результаты

работы экспертной системы доступны пользователю через диалоговый интерфейс,

который позволяет, в случае необходимости, ознакомиться с ходом логических рассуждений системы, повлекшим получение данного

результата.

Экспертные

системы так же могут успешно применяться для обнаружения несанкционированных

действий нарушителей в автоматизированных системах обработки информации [5].

Схемы обнаружения несанкционированных действий можно разделить на две

категории: обнаружение злоупотреблений и обнаружение аномалий [6].

К

обнаружению злоупотреблений можно отнести несанкционированны6е действия,

которые используют известные уязвимости автоматизированной системы.

Для

обнаружения аномалий выявляется деятельность, которая отличается от шаблонов,

установленных для пользователей или групп пользователей автоматизированной

системы.

Обнаружение

аномалий связано с созданием базы данных, которая содержит профили контролируемой

деятельности, а обнаружение злоупотреблений – со сравнением деятельности

пользователя с известными шаблонами поведения нарушителя, используя методы,

основанные на правилах, описывающих сценарии атак. Механизм обнаружения

несанкционированных действий идентифицирует потенциальные атаки в том случае,

если действия пользователя не совпадают с установленными правилами.

Большинство

систем обнаружения злоупотреблений и аномалий основаны на модели [7], которая

поддерживает набор профилей легальных пользователей, согласовывает записи

подсистемы аудита с соответствующим профилем, обновляет и сообщает об обнаруженных

аномалиях. Поведение пользователя может быть представлено моделью на основе

правил или анализом изменения состояния. Для выявления факта атаки используют

методы сопоставления с образцом.

Недостатком

экспертных систем является трудоемкость формирования и

поддержания актуальной базы знаний в виде непротиворечивой системы правил

логического вывода, основанной на личном опыте экспертов. Ориентированная на

четкие достоверные данные иерархия правил экспертной системы не обладает

гибкостью и элементами самоорганизации.

Литература

1.

Суханов А.В. Организация средств защиты

на основе аналогии с биосистемами // Журнал научных публикаций аспирантов и

докторантов, 2008, № 6. С. 114-119.

2.

Суханов А. В. Оценки информационных

ресурсов и безопасность глобальных информационных систем // V Санкт-Петербургская региональная

конференция «Информационная безопасность регионов России-2007 (ИБРР-2007)» -

СПБ, 2007, С. 85-92.

3.

Суханов А.В.

Моделирование средств оценки защищенности информационных систем // V Санкт-Петербургская региональная

конференция «Информационная безопасность регионов России-2007 (ИБРР-2007)» -

СПб, 2007. С. 102-104.

4.

Нестерук Г.Ф., Суханов А.В. Адаптивные

средства обеспечения безопасности информационных систем / Под ред. Л.Г.

Осовецкого. – СПб.: Изд-во Политехнического университета,

5.

Суханов А.В.

Автоматизированные средства анализа защищенности информационных систем. // Журнал

научных публикаций аспирантов и докторантов, 2008, № 5. С. 137-141.

6.

Суханов А. В., Крылов А.И., Адаптивная защита информационных

систем// Изв. вузов. Приборостроение, 2008, № 12. С. 17 – 22.

7.

Суханов А. В. Подход к построению

защищенных информационных систем // Информационные технологии, 2009, № 6. С. 57

– 61.

Поступила в редакцию 20.08.2010 г.